目錄

- 一�、WAF產生的背景

- 二、什么是WAF

- 三���、工作原理

- 四�、WAF作用

- 五���、WAF和傳統(tǒng)防火墻的區(qū)別

- 六����、WAF和DDos

- 七���、Nginx WAF功能

- 八����、Nginx Waf防護流程

- 九��、基于Nginx實現(xiàn)的WAF

- 9.1安裝依賴包

- 9.2安裝LuaJIT2.0

- 9.3安裝ngx_devel_kit

- 9.4安裝lua-nginx-module

- 9.5安裝Nginx

- 9.6安裝ngx_lua_waf

- 9.7測試效果

前言:最近一段時間在寫加密數(shù)據(jù)功能����,對安全相關知識還是缺少積累,無意間接觸到了WAF相關知識����,剛好Nginx可以實現(xiàn)WAF功能���,也簡單學習了Lua這門語言,分享下

一��、WAF產生的背景

過去企業(yè)通常會采用防火墻����,作為安全保障的第一道防線;當時的防火墻只是在第三層(網(wǎng)絡層)有效的阻斷一些數(shù)據(jù)包���;而隨著web應用的功能越來越豐富的時候����,Web服務器因為其強大的計算能力����,處理性能,蘊含較高的價值����,成為主要的被攻擊目標(第七層應用層)。而傳統(tǒng)防火墻在阻止利用應用程序漏洞進行的攻擊方面,卻沒有辦法�����;在此背景下����,WAF(Web Application Firewall)應運而生��。

二�、什么是WAF

Web 應用防火墻 (WAF-Web Application Firewall) 旨在保護 Web 應用免受各類應用層攻擊,例如跨站點腳本 (XSS)�、SQL 注入,以及 cookie 中毒等���。應用是您重要數(shù)據(jù)的網(wǎng)關���,因此針對應用發(fā)起的攻擊就成為了造成漏洞的主要原因。有了 WAF 就可以攔截一系列企圖通過入侵系統(tǒng)來泄漏數(shù)據(jù)的攻擊��。

三��、工作原理

1.用戶通過瀏覽器向Web服務器發(fā)送網(wǎng)頁請求����。

2.用戶的請求到達Web服務器之前��,WAF對用戶的請求進行過濾

3.WAF拿到用戶的HTTP請求參數(shù)去跟配置文件定義的規(guī)則做比較(比如ip黑名單)�,如果匹配上就返回403拒絕���,否則就放行����。

4.WEB服務器響應用戶請求���,把頁面數(shù)據(jù)返回給用戶����。

四����、WAF作用

waf是通過執(zhí)行一系列針對HTTP/HTTPS的安全策略來專門為Web應用提供保護的一款產品。

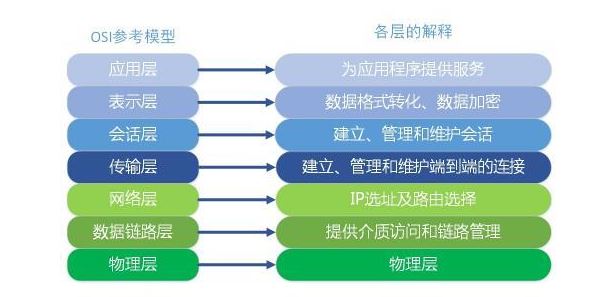

五��、WAF和傳統(tǒng)防火墻的區(qū)別

1.傳統(tǒng)防火墻是工作在網(wǎng)絡層(第三層)和傳輸層(第四層)

2.WAF是工作在應用層(第七層)

3.傳統(tǒng)防火墻更多是對IP和端口進行過濾

4.WAF是對HTTP請求進行過濾��,包括URL��,IP,User-Agent等等

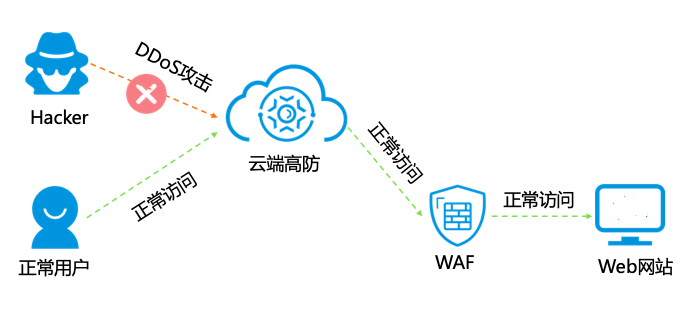

六���、WAF和DDos

DDos的全稱是Distributed Denial of service�����。主要依靠一組計算機來發(fā)起對一個單一的目標系統(tǒng)的請求���,從而造成目標系統(tǒng)資源耗盡而拒絕正常的請求��。

根據(jù)OSI網(wǎng)絡模型��,最常見的DDos有三類�����,第三層(網(wǎng)絡層)DDos���、第四層(傳輸層)DDos和第七層(應用層)DDos���。

WAF主要處理第七層DDos攻擊,它在處理第七層DDos攻擊時會比其它防護手段更高效一些��。WAF會對HTTP流量做詳細的分析,這樣WAF就能針對正常的訪問請求進行建模�,然后使用這些模型來區(qū)分正常的請求和攻擊者使用機器人或者腳本觸發(fā)的請求

七、Nginx WAF功能

- 支持IP白名單和黑名單功能�����,直接將黑名單的IP訪問拒絕(新增cdip功能支持ip段)

- 支持URL白名單���,將不需要過濾的URL進行定義

- 支持User-Agent的過濾���,匹配自定義規(guī)則中的條目,然后進行處理

- 支持CC攻擊防護�����,單個URL指定時間的訪問次數(shù)�����,超過設定值(新增針對不同域名)

- 支持Cookie過濾�,匹配自定義規(guī)則中的條目,然后進行處理

- 支持URL過濾�����,匹配自定義規(guī)則中的條目,如果用戶請求的URL包含這些

- 支持URL參數(shù)過濾�,原理同上

- 支持日志記錄,將所有拒絕的操作���,記錄到日志中去

- 新增支持拉黑緩存(默認600秒)

八�、Nginx Waf防護流程

if whiteip() then

elseif blockip() then

elseif denycc() then

elseif ngx.var.http_Acunetix_Aspect then

ngx.exit(444)

elseif ngx.var.http_X_Scan_Memo then

ngx.exit(444)

elseif whiteurl() then

elseif ua() then

elseif url() then

elseif args() then

elseif cookie() then

elseif PostCheck then

- 檢查IP白名單,通過就不檢測;

- 檢查IP黑名單�����,不通過即拒絕;

- 檢查CC攻擊�,匹配即拒絕

- 檢查http_Acunetix_Aspect掃描是否開啟

- 檢查http_X_Scan_Memo掃描是否開啟

- 檢查白名單URL檢查;

- 檢查UA�����,UA不通過即拒絕�;

- 檢查URL參數(shù)檢查;

- 檢查cookie���;

- 檢查post����;

九���、基于Nginx實現(xiàn)的WAF

9.1安裝依賴包

yum -y install gcc gcc-c++ autoconf automake make unzip

yum -y install zlib zlib-devel openssl openssl-devel pcre pcre-devel

9.2安裝LuaJIT2.0

LuaJIT是Lua的即時編譯器��,簡單來說���,LuaJIT是一個高效的Lua虛擬機�。

# 進入目錄

cd /usr/local/src/

# 下載LuaJIT2.0

wget http://luajit.org/download/LuaJIT-2.0.5.tar.gz

# 解壓

tar xf LuaJIT-2.0.5.tar.gz && cd LuaJIT-2.0.5

# 編譯

make

# 安裝

make install PREFIX=/usr/local/lj2

# 建立軟連接

ln -s /usr/local/lj2/lib/libluajit-5.1.so.2 /lib64/

# 添加環(huán)境變量

export LUAJIT_LIB=/usr/local/lj2/lib/

export LUAJIT_INC=/usr/local/lj2/include/luajit-2.0/

9.3安裝ngx_devel_kit

kit模塊是一個拓展nginx服務器核心功能的模塊����,第三方模塊開發(fā)可以基于它來快速實現(xiàn)。

# 進入目錄

cd /user/local/src/

# 下載v0.3.0.tar.gz

wget https://github.com/simplresty/ngx_devel_kit/archive/v0.3.0.tar.gz -O ngx_devel_kit.tar.gz

# 解壓

tar xf ngx_devel_kit.tar.gz

9.4安裝lua-nginx-module

ngx_lua_module 是一個nginx http模塊���,它把 lua 解析器內嵌到 nginx�,用來解析并執(zhí)行l(wèi)ua 語言編寫的網(wǎng)頁后臺腳本�。

ngx_lua模塊的原理

1. 每個worker(工作進程)創(chuàng)建一個Lua VM,worker內所有協(xié)程共享VM����;

2. 將Nginx I/O原語封裝后注入 Lua VM,允許Lua代碼直接訪問����;

3. 每個外部請求都由一個Lua協(xié)程處理,協(xié)程之間數(shù)據(jù)隔離�����;

4. Lua代碼調用I/O操作等異步接口時,會掛起當前協(xié)程(并保護上下文數(shù)據(jù))�,而不阻塞worker;

5. I/O等異步操作完成時還原相關協(xié)程上下文數(shù)據(jù)����,并繼續(xù)運行

安裝

# 進入目錄

cd /user/local/src/

# 下載v0.10.9rc7.tar.gz

wget https://github.com/openresty/lua-nginx-module/archive/v0.10.9rc7.tar.gz

# 解壓

tar -xzvf v0.10.9rc7.tar.gz

9.5安裝Nginx

# 進入目錄

cd /user/local/src/

# 下載

wget http://nginx.org/download/nginx-1.21.0.tar.gz

# 解壓

tar xf nginx-1.21.0.tar.gz

# 進入nginx目錄

cd nginx-1.21.0

# 編譯

./configure --prefix=/usr/local/nginx --with-http_ssl_module --with-http_flv_module --with-http_stub_status_module --with-http_gzip_static_module --with-http_realip_module --with-pcre --add-module=/usr/local/src/lua-nginx-module-0.10.9rc7 --add-module=/usr/local/src/ngx_devel_kit-0.3.0 --with-stream

# 安裝

make && make install

# 添加nginx配置,在server塊里添加下面內容

[root@localhost_test_192.168.10.132 11:04:48 ~]# vim /usr/local/nginx/conf/nginx.conf

location /lua {

default_type 'text/plain';

content_by_lua 'ngx.say("hello, lua")';

}

# 檢查語法

[root@localhost_test_192.168.10.132 09:59:33 /usr/local/src]# nginx -t

nginx: the configuration file /usr/local/nginx/conf/nginx.conf syntax is ok

nginx: configuration file /usr/local/nginx/conf/nginx.conf test is successful

# 啟動

[root@localhost_test_192.168.10.132 11:08:35 ~]# nginx

# 測試

curl 127.0.0.1:80/lua

9.6安裝ngx_lua_waf

# 進入目錄

cd /user/local/src/

# 把ngx_lua_waf下載到conf目錄下

wget https://github.com/loveshell/ngx_lua_waf/archive/master.zip

# 解壓命名為waf

unzip master.zip -d /usr/local/nginx/conf/

# 更改目錄名

mv /usr/local/nginx/conf/ngx_lua_waf-master /usr/local/nginx/conf/waf

# 在nginx.conf的http段添加

lua_package_path "/usr/local/nginx/conf/waf/?.lua";

lua_shared_dict limit 10m;

init_by_lua_file /usr/local/nginx/conf/waf/init.lua;

access_by_lua_file /usr/local/nginx/conf/waf/waf.lua;

# 在nginx.conf最外層添加用戶運行

user www;

# 創(chuàng)建日志目錄

mkdir /usr/local/nginx/logs/hack

chown www /usr/local/nginx/logs/hack

# Lua_waf 配置

[root@localhost_test_192.168.10.132 11:33:53 /usr/local/nginx/conf/waf]# cat config.lua

# 規(guī)則存放路徑

RulePath = "/usr/local/nginx/conf/waf/wafconf/"

# 是否開啟攻擊信息記錄���,需要配置logdir

attacklog = "on"

# log存儲目錄���,該目錄需要用戶自己新建,切需要nginx用戶的可寫權限

logdir = "/usr/local/nginx/logs/hack/"

# 是否攔截url訪問

UrlDeny="on"

# 是否攔截后重定向

Redirect="on"

# 是否攔截cookie攻擊

CookieMatch="on"

# 是否攔截post攻擊

postMatch="on"

# 是否開啟URL白名單

whiteModule="on"

# 填寫不允許上傳文件后綴類型

black_fileExt={"php","jsp"}

# ip白名單����,多個ip用逗號分隔

ipWhitelist={"127.0.0.1"}

# ip黑名單��,多個ip用逗號分隔

ipBlocklist={"192.168.10.1"}

# 是否開啟攔截cc攻擊(需要nginx.conf的http段增加lua_shared_dict limit 10m;)

CCDeny="off"

# 設置cc攻擊頻率���,單位為秒.

# 默認1分鐘同一個IP只能請求同一個地址100次

CCrate="100/60"

# 告警內容

html= []

# 規(guī)則文件

[root@localhost_test_192.168.10.132 11:42:12 /usr/local/nginx/conf/waf]# ll wafconf/

total 24

-rw-r--r-- 1 root root 749 Apr 6 2016 args

-rw-r--r-- 1 root root 652 Apr 6 2016 cookie

-rw-r--r-- 1 root root 733 Apr 6 2016 post

-rw-r--r-- 1 root root 335 Apr 6 2016 url

-rw-r--r-- 1 root root 177 Apr 6 2016 user-agent

-rw-r--r-- 1 root root 8 Apr 6 2016 whiteurl

args里面的規(guī)則get參數(shù)進行過濾的

cookie是對請求過濾的cookie過濾

url是只在get請求url過濾的規(guī)則

post是只在post請求過濾的規(guī)則

whiteurl是白名單���,里面的url匹配到不做過濾

user-agent是對user-agent的過濾規(guī)則

# 加載Nginx

[root@localhost_test_192.168.10.132 11:32:41]# nginx -s reload

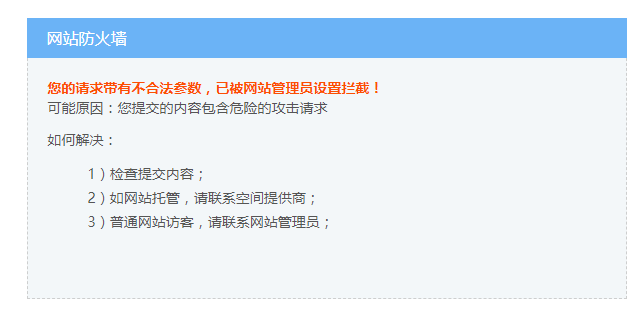

9.7測試效果

訪問帶有參數(shù)的URL

http://192.168.10.132/?id=<script

總結:Nginx使用Lua模塊實現(xiàn)WAF的功能很強大�����,可以對代碼進行修改二次開發(fā)����,修改成為自己想要的效果���,不妨試試看看

到此這篇關于Nginx使用Lua模塊實現(xiàn)WAF的原理解析的文章就介紹到這了,更多相關Nginx實現(xiàn)WAF內容請搜索腳本之家以前的文章或繼續(xù)瀏覽下面的相關文章希望大家以后多多支持腳本之家���!