愛打“農藥”的安卓黨小心了���,比來出現(xiàn)一款手機勒索病毒�,冒充熱門手游《王者榮耀》輔助工具����,也就是外掛。該勒索病毒被安置進手機后�����,會對手機中照片、下載����、云盤等目錄下的個人文件進行加密,并索要贖金����。

究竟怎么回事?這兩天�����,雷鋒網(wǎng)和發(fā)現(xiàn)此事的360安適中心的技術小哥連結聯(lián)系�,終于獲得了一手分析情報。

是這樣的����,6月2號,有童鞋反饋��,他只是想下一個“打農藥”的“輔助工具”(沒好意思說“外掛”)��,然背工機就被鎖屏了���,還出現(xiàn)了類似于“永恒之藍”的勒索界面�����。

20塊都不想給你

技術小哥先進行了初步分析后發(fā)現(xiàn)�,除了誘惑用戶下載和安置,這款勒索病毒還會通過 PC 端和手機端的社交平臺�����、游戲群等渠道進行傳播擴散����。

也許對“永恒之藍”帶來的邪惡影響帶著極其暗中的崇拜,這款勒索軟件的作者把勒索敲詐頁面做成了高仿電腦版的“永恒之藍”勒索病毒���。軟件運行后,安卓手機用戶的桌面壁紙�����、軟件名稱和圖標會被篡改�。手機中的照片、下載�����、云盤等目錄下的文件進行加密,并向用戶勒索贖金�,金額在 20 元、40 元不等��。而且宣稱 3 天不交贖金���,價格將翻倍����,7 天不交����,將刪除所有加密文件。

納尼��,你辛辛苦苦做了一個安卓機鎖屏病毒�����,然后勒索 20 元到 40 元���?你是不是看不起我們“王者榮耀”玩家�����?

根據(jù)上次 DNF 玩家因為一句“死肥宅”就要求玩家穿西裝直播的套路�����,王者榮耀玩家可能會妥妥地不平氣?���。?/p>

技術小哥不這么想����,敢搬弄我們做安適研究的?20 塊都不給你���!

勒索病毒作者已被找到

技術小哥開展了一輪深度分析��,發(fā)現(xiàn)該病毒變種較多,通過生成器選擇差別的配置信息�����,可以在加密算法����、密鑰生成算法上進行隨機的變革�,甚至可以選擇對生成的病毒樣本進行加固混淆�。由于其生成器衍生版本眾多,每個生成器又可以進行隨機化的配置���,很大程度上增加了修復難度����。

目前發(fā)現(xiàn)的病毒樣本采用的是 AES 和異或的加密方式���,其恢復難點在于隨機化的配置信息�,面對眾多的密鑰隨機方式�,不容易找到統(tǒng)一的恢復方法。

對已發(fā)現(xiàn)的隨機方式統(tǒng)計如下:

1���、加密方式:AES�、異或����;

2、密鑰生成算法:隨機數(shù)字加固定值����、隨機字符串��;

3�、密鑰使用的固定值在差別版本中差別����。

不但發(fā)現(xiàn)了該勒索病毒的“套路”,技術小哥一發(fā)力����,找到了“罪魁禍首”。通過對冒充王者榮耀輔助的勒索軟件進行詳細分析發(fā)現(xiàn)�,作者在病毒開發(fā)中常使用的 QQ 號為127*****38,由此關聯(lián)到的多個作者QQ號中���,作者大號873*****8早在2016年就開始在網(wǎng)上傳播病毒生成器���。這些病毒生成器使用者需向生成器作者支付必然金額來獲取使用權限。

病毒作者號稱這是“永恒之藍”安卓版�����,并在本身的 QQ 空間����,大肆炫耀宣傳(目前已刪除)。

技術小哥甚至已經(jīng)順藤摸瓜找到了該作者的其他個人信息��,對����,你跑不掉了。

病毒傳播居然采用“收徒”制

言歸正傳�,找到了作者和病毒變種,技術小哥還咬咬牙�����,分析出了該勒索病毒的傳播路徑和工具�。不看不知道,一看嚇一跳����。這個傳播制作工具居然采用類似于“收徒”的傳播方式。

1�����、病毒作者制作病毒生成器本身使用或授權他人使用��;

2、通過 QQ 群����、QQ 空間、或是上傳教學視頻傳播制作教程�;

3、作者徒弟修改病毒生成器�����,本身使用或是授權他人使用�����。

仿佛看了一窩傳銷組織��,你這是要上天和太陽肩并肩吧���。

勒索病毒的傳播主要是通過偽裝成當下比較火的軟件���,誘使用戶下載,如王者榮耀輔助�����、王者榮耀美化等工具。是的�����,不但照顧到“外掛”需求����,還看到了“美化”需求�。

作者你出來,你說你是不是資深“農藥”玩家�����?

我們來看一下幾個傳播渠道:

通過網(wǎng)站傳播

靜態(tài)分析病毒過程中��,我們找到疑似病毒作者的QQ號��,通過關聯(lián)分析���,我們定位到該病毒作者早在2016年就開始傳播病毒生成器�。

通過QQ群傳播

病毒作者通過 QQ 群發(fā)布病毒制作教程�����,,并出售生成器��,價格10元���、20元不等����。不但本身使用生成器生成勒索病毒����,作者還通過 QQ 群傳播發(fā)展下線,目前已發(fā)現(xiàn)病毒生成器種類多達數(shù)百個����,背后的團伙不只一人。

這些病毒生成器形式多樣���,但是通過其代碼可以看出與原作者的直接聯(lián)系���。

通過視頻傳播

近期該作者在網(wǎng)上發(fā)布測試視頻進行傳播。https://v.qq.com/x/page/i05086gw4a5.html�。

技術流:病毒詳細分析

在驚嘆之后,作為雷鋒網(wǎng)網(wǎng)絡安適頻道的讀者�,你也許是一個技術控����,所以來看一波技術小哥傾情奉獻的病毒詳細分析����。

核心流程分析

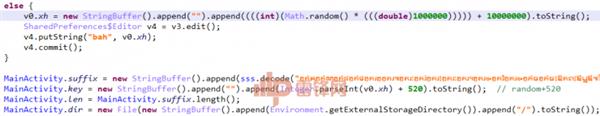

勒索病毒運行后首先會生成[10000000,19999999]區(qū)間內的一個8位隨機數(shù)

1���、加密入口

首次進入軟件時啟動加密線程��,不然主頁替換為勒索頁面

2�、文件遍歷